Bu belgede, DNS sinkhole yapılandırmak için gereken adımları açıklayacağım. DNS sinkhole’ün ne olduğunun DNS sinkhole nedir? başlıklı yazımda kısaca açıklamıştım.

DNS sinkhole PAN-OS 6.0 tanıtılmış bir özellik ve, Anti-Spyware profillinden kolayca etkinleştirilebilmektedir. Palo Alto Networks’ün eklemiş olduğu bu özellik ile ağınızda yer alan zararlı yazılım bulaşmış bilgisayarların DNS sorguları ile dışarı çıkıp başka bilgisayar veya sunucular ile haberleşmesini engelleyebiliriz.

Nasıl Yapılır?

1. En güncel Antivirüs güncellemelerinin Palo Alto Networks cihazınızda yüklü olduğundan emin olun.

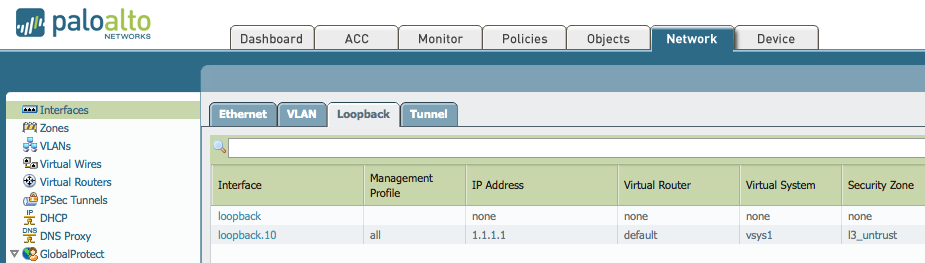

2. Sinkhole IP adresine sahip bir loopback arayüzünü (Network > Interfaces > Loopback) oluşturun. Aşağıdaki örnekte ben “loopback.10” arayüzü kullandım:

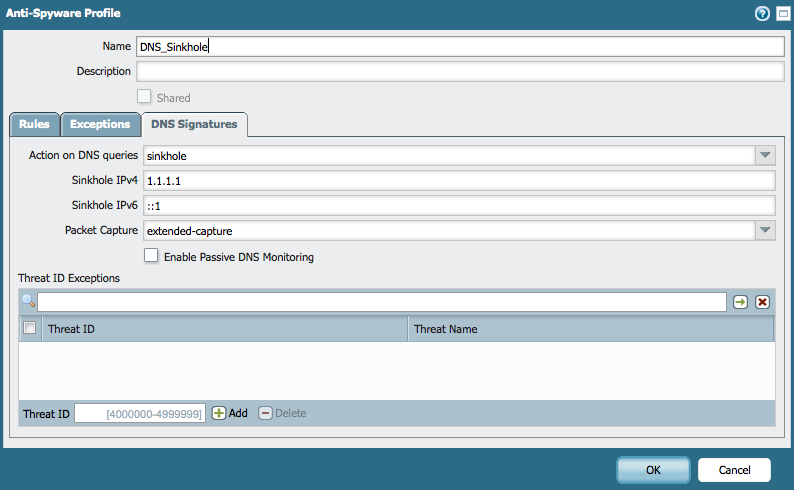

3. DNS sinkholing etkin ve loopback arayüzü IP adresini belirterek (Objects > Security Profiles > Anti-Spyware) Anti-Spyware profili oluşturunuz:

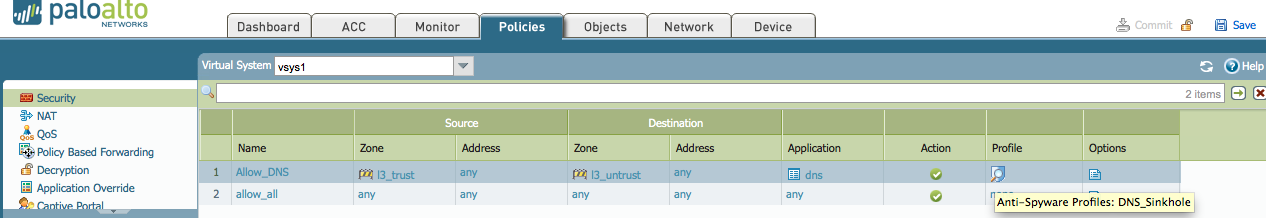

4. İç ağ (veya dahili DNS sunucusundan) internete doğru olan DNS trafiğine izin veriren güvenlik politikası üzerinde Anti-Spyware profiline uygulayın:

5. Yapmış olduğunuz değişiklikleri commit’leyiniz.

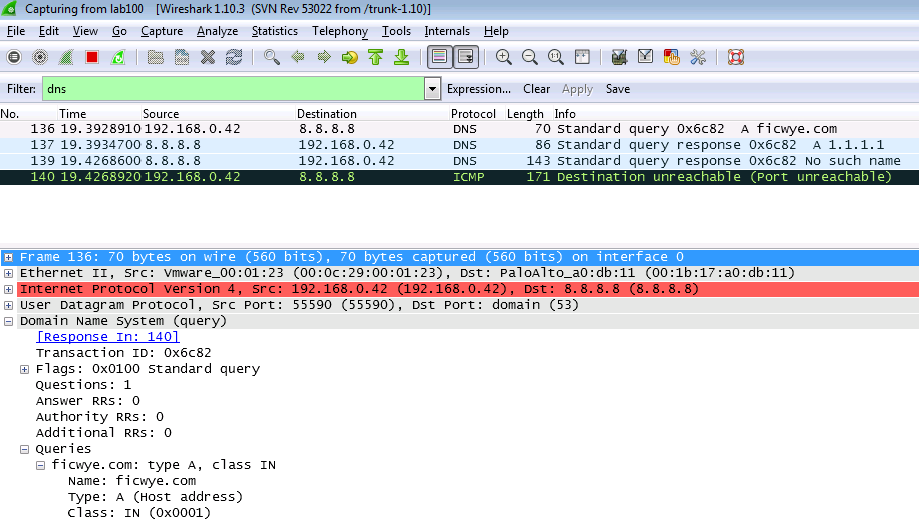

Bir ağ protokolü analizörü kullanarak sinkholing beklendiği gibi çalıştığını doğrulalım. Ben örneğimde Wireshark kullandım:

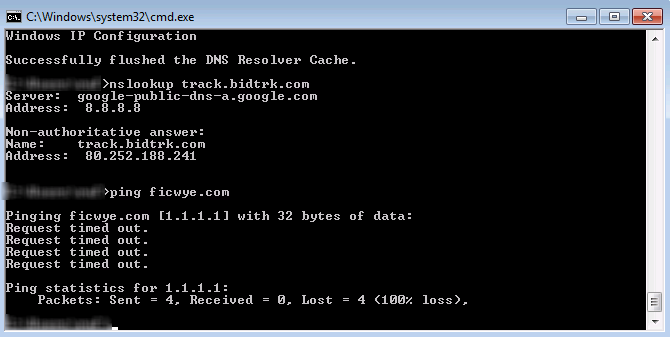

1. Kötü niyetli bir domain adresine sahip yere bir ping başlatın:

2. İlk DNS isteği:

3. DNS Cevabı:

4. Ayrıntılı bilgi Palo Alto threat log (tehdit günlüğünde) bulunabilir:

Yorum yazabilmek için oturum açmalısınız.